[Malware analysis] 정보 탈취형 멀웨어 Lokibot 분석 정보 탈취형 멀웨어인 로키봇(LokiBot)은 특히 악성 스팸 메일 캠페인을 통해 번지고 있으며, 주로 ISO 이미지 파일이 첨부되어 있다는 게 특징이다. 첨부 악성 파일은 악성 실행 파일(.exe)이 포함된 압축파일(.zip) 혹은 문서 파일(.docx, .xls, .pptx)이 있다.로키봇 악성코드는 사용자 PC의 메일, 웹 브라우저, 패스워드 관리 프로그램 등의 사용자 정보를 수집한다. 또 사용자 몰래 C&C서버에 접속해 탈취한 사용자 정보를 전송하고 더 나아가 사용자 PC를 원격 조종해 추가적인 악성 행위 시도를 한다 해당 파일의 해시 값 조회 시 60곳에서 악성코드로 진단이 되고 있다. 문자열 조회 시 select문을 이용..

[Malware analysis] 암호 걸린 첨부 파일 내 워드문서를 통한 인포스틸러(Emotet) 악성코드

[Malware analysis] 암호 걸린 첨부 파일 내 워드문서를 통한 인포스틸러(Emotet) 악성코드

[Malware analysis] 암호 걸린 첨부 파일 내 워드문서를 통한 인포스틸러(Emotet) 악성코드 참조- 암호 걸린 첨부 파일로 유포 중인 Emotet 악성코드> https://asec.ahnlab.com/1395> https://jeongzzang.com/150> https://jeongzzang.com/148> https://jeongzzang.com/97 과거와 동일한 형태로 MS 워드 문서의 매크로를 통하여 인포스틸러인 이모텟이 유포되는 것을 확인할 수 있었다. 위 워드 파일의 매크로 부분을 살펴보면 아래와 같이 짜여진 것을 확인할 수 있는데 이후 확인할 것이다. 다음으론 워드 문서를 이용할 땐 매크로 활성화를 위하여 콘텐츠 사용 탭이 보여지는 것을 확인할 수 있다.즉 매크로 [콘텐츠 ..

[Malware analysis] 4.[아태연구]논문투고규정.docx

[Malware analysis] 4.[아태연구]논문투고규정.docx

[Malware analysis] 4.[아태연구]논문투고규정.docx 참조> https://www.boannews.com/media/view.asp?idx=90918> https://blog.alyac.co.kr/3228?category=957259 개성공단 근무 경험자 관련 문서와 아태 지역의 학술 연구논문 투고문서 등을 사칭한 "탈륨(Thallium)"사용자의 시스템 정보 수집 및 추가 악성코드를 다운로드 시도하는 악성코드이다. 보안뉴스 이슈 확인에 따른 분석으로 (그림 1)을 보면 워드문서를 사칭한 실행파일을 확인할 수 있다.리소스데이터를 살펴보면 데이터를 숨겨둔 것을 확인할 수 있다.(그림 1) JUYFON 리소스를 불러오는 것을 확인할 수 있다. (그림 2) 이후 임시 디렉토리에 " 4.[아태연..

[Malware analysis] Smokeloader Malware

[Malware analysis] Smokeloader Malware

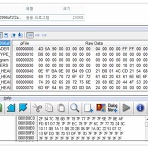

[Malware analysis] Smokeloader Malware 참조> https://asec.ahnlab.com/1371> https://n1ght-w0lf.github.io/malware%20analysis/smokeloader/ 해당 ASEC 주간 악성코드 통계를 보게되면 Smokeloader 악성코드를 확인할 수 있다. 그 전주 통계와 비교했을 때 크게 증가한 것을 확인하여 Smokeloader 즉, 인포스틸러/ 다운로드 악성코드를 살펴보았다. 먼저 Smokeloader 역시 MalPe 외형을 가지고 있다는 것을 확인할 수 있었는데, 확인 한 샘플은 (그림 1)와 같다.(그림 1) 파일 실행 시 (그림 2)와 같이 .dotm을 다운로드 하는 것을 확인할 수 있다. (그림 2) 다운로드한 해당..

[Malware analysis] Poulight Stealer 인포스틸러 악성코드

[Malware analysis] Poulight Stealer 인포스틸러 악성코드

[Malware analysis] Poulight Stealer 인포스틸러 악성코드 참조> https://isarc.tachyonlab.com/3075 정보 탈취형 악성코드 Poulight Stealer 이며, 해당 악성코드의 주요 행위에 대해 작성하겠습니다.파일 확인 시 닷넷(.net)으로 제작 된 파일인 것을 확인할 수 있다. 닷넷 디버거를 이용하여 살펴보겠습니다.(그림 1) 해당 파일을 main 부분을 살펴보면 Check Vm 이라는게 보이며 가상환경 유무를 확인하는지 예상할 수 있다. 먼저 CheckVM()을 살펴보자.(그림 2) "Select * from Win32.ComputerSystem"이라는 쿼리문을 확인할 수 있다. 이후 vmware, VIRTUAL, VirtualBox, sbiedll..

[Malware analysis] 이력서(지원서) 사칭 악성코드

[Malware analysis] 이력서(지원서) 사칭 악성코드

[Malware analysis] 이력서 사칭 악성코드 분석 참조 - [주의] 이력서와 공정거래위원회를 사칭한 악성코드 유포 > https://asec.ahnlab.com/1316?category=342979 이력서(지원서) 사칭 악성코드5월 20일 첨부파일 형태로 탐지되었다. .zip 파일 내부에 이력서를 확인 할 수 있다. 압축해제 후 (그림 1)와 같이 이력서 사칭 악성코드를 확인 할 수 있다. (그림 1) 지원서 사칭 악성코드 [NW통신을 통한 .dll 파일 다운로드]네트워크 통신으로 해당 도메인으로부터 dll 파일 다운로드 하는 것을 확인 할 수 있다.- hxxp://barddistocor.com/freeb13.dll- hxxp://barddistocor.com/mozglue.dll- hxxp:..

- Total

- Today