[Malware analysis] 4.[아태연구]논문투고규정.docx

[Malware analysis] 4.[아태연구]논문투고규정.docx

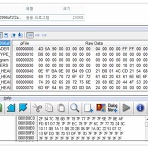

[Malware analysis] 4.[아태연구]논문투고규정.docx 참조> https://www.boannews.com/media/view.asp?idx=90918> https://blog.alyac.co.kr/3228?category=957259 개성공단 근무 경험자 관련 문서와 아태 지역의 학술 연구논문 투고문서 등을 사칭한 "탈륨(Thallium)"사용자의 시스템 정보 수집 및 추가 악성코드를 다운로드 시도하는 악성코드이다. 보안뉴스 이슈 확인에 따른 분석으로 (그림 1)을 보면 워드문서를 사칭한 실행파일을 확인할 수 있다.리소스데이터를 살펴보면 데이터를 숨겨둔 것을 확인할 수 있다.(그림 1) JUYFON 리소스를 불러오는 것을 확인할 수 있다. (그림 2) 이후 임시 디렉토리에 " 4.[아태연..

Reversing/Malware analysis

2020. 9. 4. 15:31

공지사항

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

250x250